目 录

1 渗透测试服务概述

1.1 渗透测试概述

2 项目概述

2.1 渗透测试项目的目的

2.2 项目涉及的内容

3 渗透测试的各个阶段

3.1 预攻击阶段

3.2 攻击阶段

3.3 后攻击阶段

4 渗透测试实施流程

4.1 客户书面授权

4.2 制定实施方案

4.3 风险规避

4.4 信息收集分析

4.5 攻击阶段

4.6 取得权限、提升权限

5 渗透测试评估方式及工具介绍

5.1 评估方式

5.2 渗透测试工具介绍

6 渗透测试内容

6.1 应用层DOS

6.1.1 应用请求洪水

6.1.2 应用层溢出

6.1.3 用户帐户锁定

6.2 访问控制

6.2.1 参数分析

6.2.2 越权访问

6.2.3 访问控制参数操控

6.2.4 非授权页面访问及功能利用

6.3 鉴别

6.3.1 鉴别旁路

6.3.2 缺省帐号

6.3.3 用户名质量

6.3.4 口令质量

6.3.5 口令重置

6.3.6 鉴别失败锁定功能

6.3.7 鉴别失败信息

6.3.8 空口令

6.4 会话管理

6.4.1 会话令牌的质量

6.4.2 会话令牌的生命周期

6.5 配置与管理

6.5.1 HTTP方法

6.5.2 虚拟站点搜寻

6.5.3 已知漏洞测试

6.5.4 备份源文件

6.5.5 Web Server配置

6.5.6 敏感目录搜寻

6.5.7 访问服务器管理页面

6.5.8 访问应用管理页面

6.5.9 日志管理

6.6 错误处理

6.6.1 应用错误消息

6.7 敏感信息保护

6.7.1 HTML中的敏感信息

6.7.2 敏感信息存储

6.7.3 鉴别信息加密传输

6.8 输入合法性检查

6.8.1 跨站脚本

6.8.2 SQL注入

7 本次项目工作方式及人员安排

7.1 本次项目工作方式

7.2 人员安排及简介

8 成果交付

1 渗透测试服务概述

1.1 渗透测试概述

渗透测试(Penetration Test)是指安全工程师尽可能完整的模拟黑客使用的漏洞发现技术和攻击手段,对目标网络/主机的安全性深入探测,发现系统中最薄弱环节的过程。渗透测试能够直观的让管理人员知道自己网络所面临的安全问题。

渗透测试是一种专业的安全服务,类似于“实战演练”或“沙盘推演”的概念,通过实战和推演,让用户清晰了解目前网络的脆弱性、可能造成的影响,以便采取必要的防范措施。

渗透测试旨在证明,网络防御机制的运行与你认为的一样良好,应该视之为各种安全审计的一部分。渗透性测试和黑客的区别在于:渗透性测试重在发现系统的漏洞,越多越好,而黑客则是应该越深,破坏性越大越好。

从渗透测试中,能够得到的收益至少有:

1. 协助XX单位网站发现安全短板,有效了解当前网络中存在的风险和降低风险的初始任务。

2. 一份文档齐全的渗透测试报告有助于组织IT管理者,以案例说明当前网络的安全状况和潜在问题。

3. 渗透测试有助于XX单位网站的所有成员意识到自己的岗位同样可能提高或降低安全风险,有助于内部安全的提升。

2 项目概述

本次渗透测试的项目范围为XX单位网站网站。

2.1 渗透测试项目的目的

本次项目的主要目的在于检测在当前网络应用系统结构,并在已使用一定的安全设备及措施情况下,XX单位网站网站的真实防护能力,增强对系统入侵的防护及检测能力及攻击发生时期的处理能力,全面保证网站的正常运行、提升整体防御能力,更好的为公众提供有效的服务,其具体目标为:

Ø 保障XX单位网站网站的安全稳定运行,提升整体防御能力;

Ø 保障XX单位网站网站的安全,提升公众的信心。

2.2 项目涉及的内容

XX单位网站渗透测试项目范围主要是XX网站。

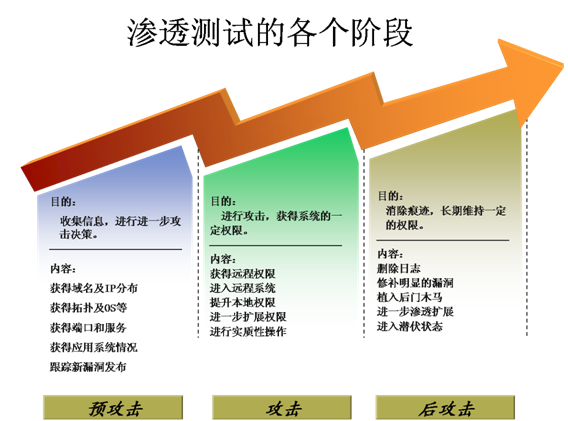

3 渗透测试的各个阶段

3.1 预攻击阶段

l 基本网络信息获取

l 漏洞扫描和检测

l 网络数据分析

3.2 攻击阶段

l 基于设备、数据库、操作系统的攻击检测

l 针对网络应用系统的攻击检测

l 特定应用通过网络嗅探及数据协议分析检测

l 基于应用的攻击检测

l 口令猜解检测

3.3 后攻击阶段

l 清理日志

4 渗透测试实施流程

4.1 客户书面授权

合法性即客户书面授权委托,并同意实施方案是进行渗透测试的必要条件。渗透测试首先必须将实施方法、实施时间、实施人员等具体的实施方案提交给客户,并得到客户的相应书面委托和授权。

本次书面授权应该做到XX单位网站对渗透测试所有细节和风险都知晓,所有过程都在XX单位网站的控制下进行。这也是专业渗透测试服务与黑客攻击的本质不同。

4.2 制定实施方案

实施方案应当由XX公司与XX单位网站相关技术人员进行沟通协商。调查了解客户对测试的基本接受情况。内容包括但不限于如下:

l 目标系统介绍、重点保护对象及特性。

l 测试之前是否应当知会相关部门接口人?

l 接入方式?外网和内网?

l 渗透过程是否需要考虑社会工程?

l 在对客户具体情况充分了解的前提下,制定相应的测试流程,安全评估步骤如下:

4.3 风险规避

Ø 渗透时间和策略

为减轻渗透测试对网络和主机的影响,渗透测试时间应尽量安排在业务量不大的时段或晚上。为了防止渗透测试造成网络和主机的业务中断,在渗透测试中不应使用拒绝服务等策略。

Ø 系统备份和恢复

为了防止在渗透测试过程中出现意外情况,所有评估系统最好在被评估之前做一次完整的系统备份,以便在系统发生灾难后及时恢复。

在渗透测试过程中,如果被评估系统没有响应或中断,应立即停止测试工作,与客户人员配合一起分析情况。确定原因后,及时恢复系统,并采取必要的预防措施,确保对系统没有影响,并经客户同意后才可继续进行。

Ø 沟通

在测试实施过程中,测试人员和客户方人员应当建立直接沟通渠道,并在出现难题的时候保持合理沟通。

本平台广告位,小程序开发,网站维护,运营托管等互联网服务欢迎咨询海能科技,服务热线:180-2356-0819

本文采摘于网络,不代表本站立场,转载联系作者并注明出处:http://sysz.org/list_28/517.html